Podpisywanie i szyfrowanie wiadomości w aplikacji Outlook Web App (OWA)

Analogicznie do aplikacji Outlook wygląda używanie certyfikatów do podpisywania i szyfrowania informacji przy użyciu dostępu do poczty elektronicznej przez przeglądarkę internetową OWA – Outlook Web App.

Podpisywanie wiadomości

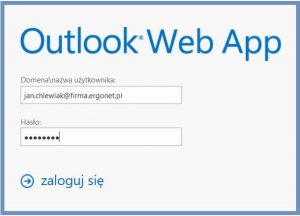

Logujemy się do OWA przy użyciu przeglądarki internetowej

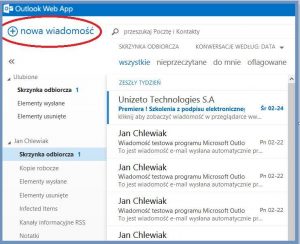

Tworzymy nową wiadomość

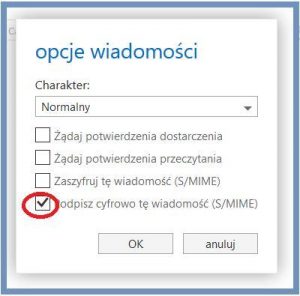

W okienku nowej wiadomości, klikamy rozszerzenie „…”, umożliwiające dostęp do opcji e-maila.

Po kliknięciu OK i powrocie do treści pisanej wiadomości, wyświetlony zostanie błąd informujący nas, o tym że nie można podpisać wiadomości z uwagi na brak zainstalowanej kontrolki S/MIME.

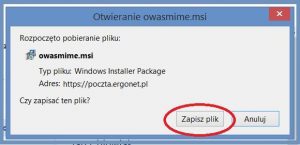

Jeżeli wcześniej tego nie robiliśmy, musimy zainstalować kontrolkę (dodatek) do przeglądarki internetowej, aby móc używać w OWA opcji podpisu elektronicznego oraz szyfrowania wiadomości. Tutaj mała uwaga: aby w pełni wykorzystać funkcje szyfrowania i podpisywania wiadomości w OWA, najlepiej jest korzystać z przeglądarki Internet Explorer (IE). W innych przeglądarkach, korzystanie ze wspomnianych funkcji może być utrudnione.

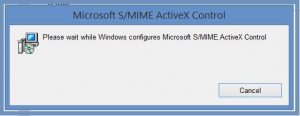

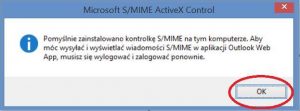

Instalujemy więc kontrolkę S/MIME.

Po zainstalowaniu kontrolki S/MIME, kolejną rzeczą, którą należy wykonać aby móc podpisywać wysyłane wiadomości, jest import certyfikatu użytkownika do przeglądarki internetowej. Ważne jest aby zaimportować certyfikat wraz z kluczem, niezbędnym do wykonania podpisu. Może to być na przykład certyfikat w pliku z rozszerzeniem .p12 (PKCS#12). Format ten pozwala na przechowywanie w jednym pliku certyfikatu wraz z innymi danymi, jak na przykład klucz prywatny. Jeżeli zaimportujemy certyfikat w innym formacie (CER, CRT), owszem zostanie on dodany do magazynu certyfikatów na komputerze, ale podpisywanie wiadomości nie będzie możliwe.

Poniżej przedstawiono procedurę importu certyfikatu w formacie .p12

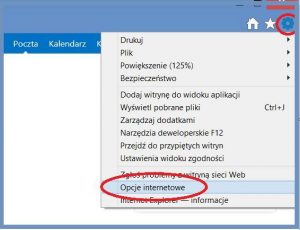

Otwieramy „opcje internetowe” w menu przeglądarki Internet Explorer.

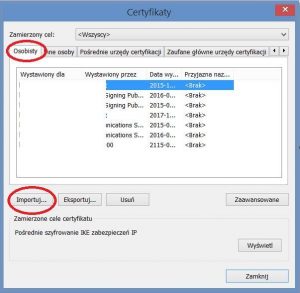

Klikamy zakładkę „Zawartość”, następnie „Certyfikaty”.

Wybieramy „Importuj”.

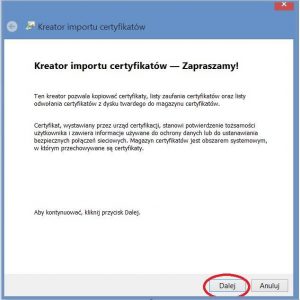

Następnie „Dalej”.

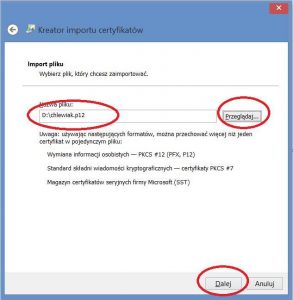

Wskazujemy odpowiedni plik .p12

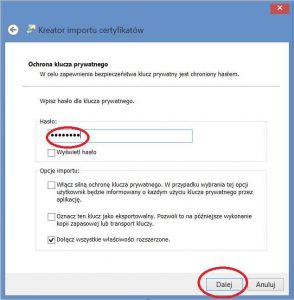

Wpisujemy hasło, które zostało nadane wcześniej podczas wykonywania eksportu certyfikatu.

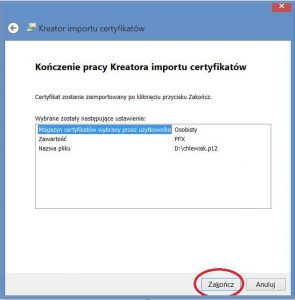

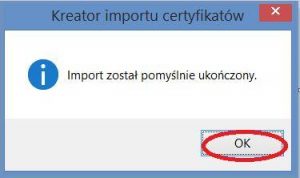

Jeżeli import przebiegł poprawnie, otrzymamy informujący o tym komunikat:

Teraz, po poprawnym zaimportowaniu certyfikatu do magazynu certyfikatów komputera (konkretnie do folderu „Osobiste”), jeżeli zaznaczymy w opcjach wiadomości e-mail w OWA „Podpisz cyfrowo tę wiadomość (S/MIME)”, zamiast błędu jak poprzednio, przy temacie wiadomości z prawej strony pojawi się ikonka informująca, o tym że wiadomość została podpisana cyfrowo.

Wiadomość taka w skrzynce odbiorczej osoby, do której została wysłana, również będzie opatrzona odpowiednią ikonką pieczęci, oznaczającą fakt jej podpisania przy użyciu certyfikatu nadawcy.

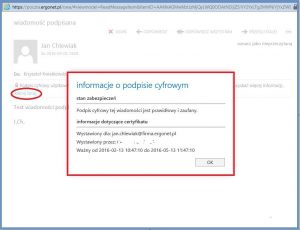

Po kliknięciu na poniżej zaznaczony obszar można zapoznać się ze szczegółami podpisu:

Szyfrowanie wiadomości

Nieco bardziej skomplikowana sytuacja przedstawia się jeśli chodzi o szyfrowanie wiadomości.

Jeżeli będziemy chcieli zaszyfrować wiadomość w OWA domyślnie bez odpowiedniej konfiguracji, czynność ta nie powiedzie się.

W aplikacji Outlook, jeśli chcieliśmy użyć kontrolki S/MIME do zaszyfrowania wiadomości do zewnętrznego odbiorcy, należało dodać tę osobę do kontaktów wraz z otrzymanym od niej podpisem cyfrowym. Wykonywało się to w ten sposób, że nasz przyszły odbiorca zaszyfrowanej poczty, wysyłał do nas podpisaną wiadomość e-mail, a my jego dane jako nadawcy przesyłki, dodawaliśmy do kontaktów programu Outlook. Miało to swoje zalety, ale również wady. Przede wszystkim wymagało wykonania tych zadań albo osobiście przez użytkowników, albo przy pomocy informatyka, ale również na komputerze użytkownika. W przypadku Exchange 2013, mamy dwie możliwości dodania certyfikatów do listy adresowej, tak aby można było ich użyć w OWA. Pierwsza, to jeżeli dysponujemy Outlookiem, możemy certyfikaty osób, do których chcemy wysyłać zaszyfrowane wiadomości, opublikować w GAL na serwerze Exchange (w Global Address List). Oczywiście certyfikaty muszą wcześniej znajdować się już na naszym komputerze i być dostępne z poziomu Outlooka. Druga natomiast polega na imporcie certyfikatów z poziomu serwera i jest przeznaczona dla administratorów. Administrator importuje odpowiednie certyfikaty do bazy Active Directory (AD), co umożliwia to automatyczne publikowanie certyfikatów użytkowników w listach adresowych, które niemal natychmiast są dostępne dla użytkowników, na przykład w postaci książek GAL. Ważne jest aby spełniony był konieczny warunek: adres e-mail użytkownika oraz adres e-mail zawarty w certyfikacie muszą być spójne.

Sposób pierwszy: publikowanie certyfikatów przez użytkownika z poziomu aplikacji Outlook

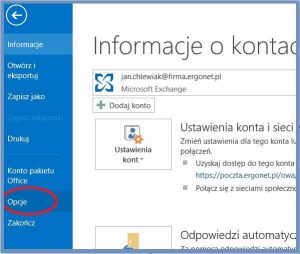

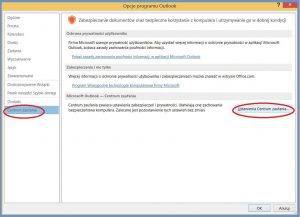

Otwieramy „opcje” w Outlooku.

Następnie „Centrum zaufania” i dalej „Ustawienia centrum zaufania”.

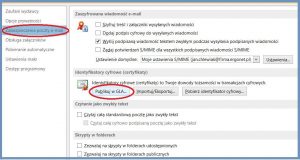

Z menu po lewej stronie wybieramy „Zabezpieczenia poczty e-mail” i w sekcji „Indentyfikatory cyfrowe (certyfikaty), klikamy „Publikuj w GLA”.

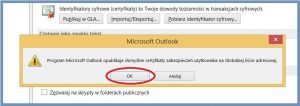

Program poprosi o potwierdzenie.

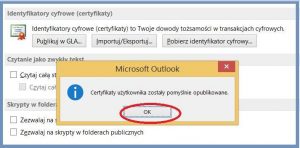

A następnie wyświetli wynik operacji.

Po tak wykonanych czynnościach certyfikaty będą przypisane do odpowiednich osób na serwerze Exchange. Problemem może być sytuacja, gdy certyfikat chcemy przypisać do adresu spoza naszej organizacji. Wówczas należy utworzyć kontakt w liście adresowej wskazujący na zewnętrzny adres mailowy spoza naszej firmy.

Sposób drugi: publikowanie certyfikatów przez administratora z poziomu serwera

W tym rozwiązaniu administrator musi otrzymać odpowiednie certyfikaty w postaci plików .cer, które następnie importuje do bazy Active Directory (AD) w organizacji. W przypadku osób spoza firmy, postępowanie jest analogiczne jak opisane w procedurze pierwszej.

Sama operacja importu odbywa się za pomocą narzędzia certutil:

certutil –dspublish c:\sciezka\do\certyfikatu.cer

W przypadku zgodności adresu e-mail w bazie oraz w importowanym certyfikacie, certyfikat zostanie dopisany do użytkownika.

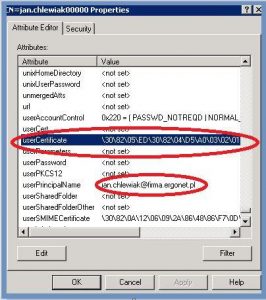

Zarówno w jednym jak i w drugim rozwiązaniu, certyfikat użytkownika zostaje wpisany w jego atrybuty na serwerze, których sprawdzenia możemy dokonać chociażby przy użyciu narzędzia ADSIEdit. Dokładnie chodzi o atrybut „UserCertificate”. Ewentualne skasowanie istniejącego certyfikatu jest możliwe poprzez skasowanie po prostu tej wartości atrybutu.

Teraz gdy już mamy opublikowane certyfikaty na serwerze, możemy przystąpić do szyfrowania wiadomości przy użyciu OWA.

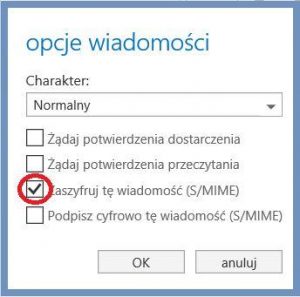

1. Tworzymy nową wiadomość w OWA. Następnie klikamy menu „…” i wybieramy „pokaż opcje wiadomości”.

2. Zaznaczamy „Zaszyfruj tę wiadomość (S/MIME)”.

3. Z prawej strony tworzonej wiadomości powinna pojawić się ikonka klucza oznaczająca zaszyfrowanie wiadomości.

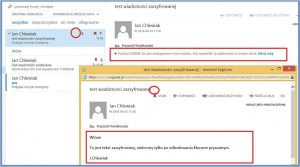

4. Jeżeli teraz wejdziemy w wiadomości wysłane, zobaczymy że w zwykłym podglądzie OWA nie można odczytać zaszyfrowanej wiadomości. Jednakże po kliknięciu „kliknij tutaj” i otwarciu wiadomości w oddzielnym okienku, ukaże nam się cała treść wiadomości łącznie z częścią zaszyfrowaną.

5. Możemy teraz sprawdzić jak wygląda wysłana wiadomość z poziomu odbiorcy szyfrowanej przesyłki. Sytuacja jest podobna – w szybkim podglądzie treść zaszyfrowana nie jest widoczna, ale po otwarciu wiadomości w oddzielnym okienku, możemy odczytać wszystko.

W ostatniej, czwartej części artykułu opisującego zastosowanie podpisu elektronicznego oraz szyfrowania wiadomości, przedstawiono stosowanie certyfikatów z poziomu OWA – dostępu do poczty elektronicznej z poziomu przeglądarki internetowej.